如何构建Web3项目的用户身份验证系统?

随着区块链技术的快速发展,Web3正在逐渐改变互联网的格局。从以数据中心化为基础的Web2过渡到以去中心化为核心的Web3,身份验证的方式也发生了深刻变化。在Web3世界中,用户不再依赖传统的用户名+密码登录模式,而是借助加密钱包、签名认证、零知识证明等新技术,实现安全、隐私和可组合性的身份管理。

那么,在构建一个Web3项目时,如何设计和实现一个高效、安全、去中心化的用户身份验证系统?本文将从身份验证的基本概念、核心技术、架构设计、实现步骤以及面临的挑战等方面,系统地展开分析和探讨。

一、Web3身份验证的核心理念

1. 去中心化身份(DID)

DID(Decentralized Identifier)是Web3用户身份的核心构件。DID不依赖于任何中心化机构,由用户自己生成并控制。每个DID都是独一无二的,用户可以拥有多个DID,用于不同的场景,保障隐私。

2. 自我主权身份(SSI)

SSI(Self-Sovereign Identity)是一种理念,强调用户对自己身份数据的完全控制权。用户可以选择哪些信息公开,哪些信息保密,信息存储可以在本地或分布式网络中,而非托管于中心化服务器。

3. 签名验证与零信任架构

在Web3中,验证身份通常不通过“密码”,而是通过用户对某条消息的签名,利用钱包的私钥完成。这种方式基于加密学,无需服务器记录密码,同时也减少了被攻击的表面。

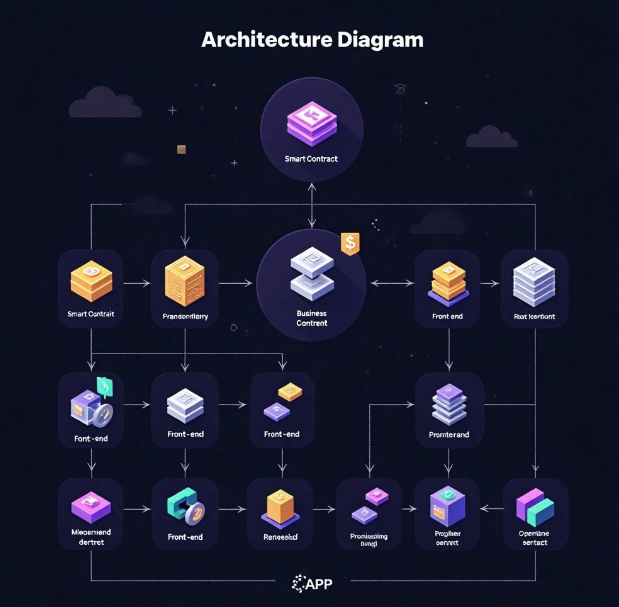

二、Web3身份验证系统的架构设计

要构建一个Web3用户身份验证系统,可以将其分为以下几个关键组件:

1. 加密钱包接入模块

钱包是用户进入Web3世界的钥匙。主流钱包如MetaMask、WalletConnect、Coinbase Wallet等均提供标准接口。通过集成这些钱包,用户可以通过签名方式完成身份认证。

2. 会话管理系统(Session Layer)

虽然Web3强调去中心化,但在实际应用中仍需建立会话机制(例如JWT或Session Cookie),用于追踪用户状态。这个系统应支持短期会话令牌和刷新机制,并确保与签名验证结合。

3. DID解析与注册服务

如使用W3C的DID规范或ENS(Ethereum Name Service),系统需要接入DID解析服务,或部署自己的DID解析器。ENS可作为“链上用户名”,简化地址识别。

4. 用户数据授权与访问控制

身份验证并非终点,用户在登录后可能需要授权访问某些数据(如链上NFT、DeFi账户等)。采用OAuth-like机制或基于智能合约的访问控制(如ERC-725/735)可实现更细粒度的数据控制。

5. 后端支持系统

虽然身份验证偏向前端和链上操作,后端仍扮演重要角色,如处理签名验证逻辑、生成会话token、与数据库交互等。

三、具体实现流程

我们以以太坊生态中的典型流程为例,来具体讲解如何构建一个Web3身份验证流程。

步骤1:接入钱包连接

使用如web3.js或ethers.js调用钱包API,例如通过MetaMask连接:

const provider = new ethers.providers.Web3Provider(window.ethereum);

await provider.send("eth_requestAccounts", []);

const signer = provider.getSigner();

步骤2:生成随机Nonce消息

为了防止重放攻击,后端生成一次性随机字符串(Nonce),并发送给前端,要求用户签名:

{

"message": "Sign this message to login: nonce=827361",

"nonce": "827361"

}

步骤3:用户签名消息

前端使用钱包对该消息签名:

const signature = await signer.signMessage(message);

步骤4:后端验证签名

后端使用ethers.js等工具解析签名,并确认公钥与用户钱包地址匹配:

const recoveredAddress = ethers.utils.verifyMessage(message, signature);

if (recoveredAddress === expectedWalletAddress) {

// 认证成功

}

步骤5:生成会话Token(可选)

可使用JWT(JSON Web Token)为用户生成登录token,用于维护登录状态:

{

"token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...",

"expires": "2025-04-12T12:00:00Z"

}

四、进阶方案:零知识证明与多链支持

1. 零知识证明身份验证

ZK(Zero-Knowledge Proof)技术可以在不暴露任何敏感数据的前提下验证身份。例如,用户可以证明自己是18岁以上、拥有某个NFT或完成某项KYC验证,而无需公开具体信息。

项目如ZKLogin(由Mina Protocol)、ZKPass、Sismo等,正在推动ZK身份系统落地。

2. 多链身份聚合

在多链世界中,用户可能在以太坊、Polygon、Solana等多个链上有资产和身份。构建多链身份系统,可使用如下方案:

聚合钱包地址与DID映射;

使用链间通信协议(如IBC)同步身份;

借助平台如Lit Protocol、Unstoppable Domains进行统一认证。

五、常见挑战与应对策略

挑战1:钱包门槛过高

解决策略:集成社交登录+钱包(如Web3Auth、Magic.link),降低用户使用门槛。

挑战2:签名信息缺乏上下文

解决策略:签名消息应包含清晰的上下文说明、时间戳与nonce,防止钓鱼与重放攻击。

挑战3:多设备登录与会话同步困难

解决策略:通过可恢复的身份机制(如社交恢复、MPC钱包),以及统一的会话中心服务来支持跨设备身份一致性。

挑战4:隐私与合规冲突

解决策略:结合ZK证明与链下数据加密存储方式,平衡合规性与用户隐私。

六、未来展望与最佳实践

Web3身份验证系统的未来将更加注重以下几个方面:

模块化:身份模块独立化,便于复用、组合、迁移;

互操作性:支持多种身份协议,如DID, Verifiable Credential等;

用户体验:提供无感知签名、单点登录、恢复机制等;

隐私保护:默认最小信息披露,ZK技术主导;

合规性与监管适配:与传统KYC、AML系统打通,形成“链上合规”方案。

结语

构建一个Web3用户身份验证系统,不只是技术上的堆砌,更是对去中心化理念的实践。它既需要扎实的加密知识,也需要对用户体验的极致打磨。随着Web3生态的不断成熟,身份验证系统将不仅是登录的入口,更是连接用户与应用、链上与链下的桥梁。

-

如何在Web3项目中实现跨链互操作性?

随着WEB3技术的不断发展,Web3逐渐成为互联网的新兴架构。Web3的核心理念是去中心化、用户隐私保护、去信任化的交易等,而区块链技术在这一过程中起到了关键作···

-

常用Web3开发工具盘点及使用技巧

随着区块链技术的不断发展,Web3已成为现代互联网技术的热门话题。Web3代表着去中心化互联网的新形态,它与传统Web2.0互联网模式有着根本的区别。Web3不···

-

Web3开发趋势预测:未来技术方向与应用场景分析

随着区块链技术的逐步发展,Web3的概念已经从理论走向了实践。Web3(去中心化的第三代互联网)不仅改变了我们对互联网的理解,也正在悄然塑造着未来技术的方向。W···

区块技术

区块技术