区块链开发中的安全性问题与防护措施

区块链作为一种去中心化的分布式账本技术,近年来在多个领域得到了广泛应用。其特点在于通过密码学技术保证数据的不可篡改性、透明性以及去中心化的管理方式,这使得区块链成为许多行业信赖的技术。然而,随着区块链技术的不断发展和广泛应用,区块链的安全性问题也逐渐暴露出来,这成为了限制其进一步发展的重要瓶颈之一。因此,本文将深入探讨区块链开发中的安全性问题,并提出相应的防护措施。

一、区块链的基本架构与安全性需求

在了解区块链的安全性问题之前,首先需要明确区块链的基本架构。区块链是由多个区块按时间顺序串联而成,每一个区块都包含了前一区块的哈希值以及当前区块的交易数据。由于区块链是去中心化的,数据的处理不依赖单一的权威机构,而是通过全网节点共同维护和验证,这使得区块链具备了较强的数据完整性和抗篡改能力。

区块链的安全性主要体现在以下几个方面:

数据安全性:区块链中存储的数据需要保持完整、不可篡改,不允许未经授权的篡改或删除。

共识机制的安全性:区块链网络中的节点必须通过某种机制达成一致,确保数据的正确性和一致性。

交易安全性:区块链的交易必须确保只有合法用户才能发起,且交易过程不可逆、不可篡改。

然而,在区块链开发过程中,这些安全性需求会遇到许多挑战和潜在威胁。

二、区块链开发中的主要安全性问题

智能合约漏洞

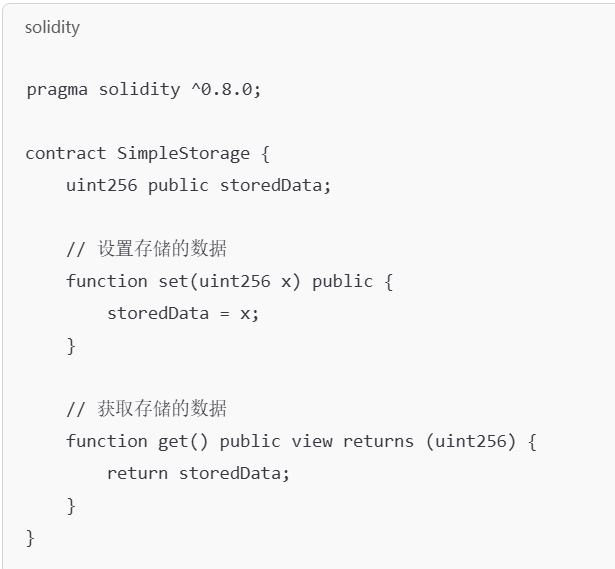

智能合约是运行在区块链上的自动化程序,负责执行和验证交易逻辑。由于智能合约的自动执行特性,它能够在无需第三方介入的情况下完成合同执行。然而,智能合约的代码可能存在漏洞,攻击者可以利用这些漏洞实现非法操作。例如,以太坊网络中的著名漏洞“DAO攻击”,黑客通过恶意调用智能合约中的漏洞,盗取了价值数千万美元的资金。这一事件凸显了智能合约安全性的重要性。

51%攻击

51%攻击是区块链中最为严重的安全性问题之一。它指的是某一攻击者或一组攻击者控制了区块链网络中超过50%的计算能力,从而能够篡改区块链的交易记录。这种攻击通常发生在工作量证明(PoW)机制的区块链中,如比特币。如果攻击者能够控制足够的计算资源,就可以伪造区块链的历史交易记录,甚至双重支付。这种攻击不仅会破坏区块链的去中心化特性,也会导致用户对区块链系统的信任丧失。

私钥泄露

私钥是用户进行区块链交易的核心凭证,是保证交易安全的唯一凭证。若私钥被黑客窃取,黑客便能够控制用户的区块链账户,进行未经授权的交易。然而,私钥往往保存在用户的设备中,如果设备遭到恶意软件攻击或用户操作不当,私钥的泄露将造成巨大的安全风险。

分布式拒绝服务攻击(DDoS攻击)

分布式拒绝服务(DDoS)攻击是一种通过大量伪造的流量来占用网络资源,使正常用户无法访问区块链系统的攻击方式。尽管区块链本身具备去中心化的特性,但一些基于区块链的应用和服务可能仍然存在中心化的弱点,容易成为DDoS攻击的目标。攻击者可以通过淹没节点的网络连接,迫使节点停机或使系统无法处理交易,进而影响整个区块链的可用性。

共识机制的安全性

区块链网络中的共识机制是确保网络中所有节点达成一致的关键。然而,现有的一些共识机制,如工作量证明(PoW)和权益证明(PoS)等,都存在一定的安全隐患。PoW机制的能源消耗较大,且容易受到51%攻击;而PoS机制虽然在一定程度上减少了能源消耗,但也面临着富者更富的问题,即持有更多加密货币的用户在区块链中的影响力过大,可能导致网络中心化的风险。

三、区块链开发中的防护措施

针对上述安全性问题,区块链开发者和网络运营商需要采取一系列的防护措施,以提升区块链系统的安全性。

智能合约的安全审计

为了避免智能合约中的漏洞,开发者必须在发布前进行严格的安全审计。安全审计可以通过自动化工具和人工审查相结合的方式,发现潜在的安全漏洞。此外,开发者应避免将过于复杂的逻辑嵌入智能合约中,尽量采用简单且容易验证的代码结构,从而降低漏洞的风险。

增强网络节点的安全性

为了防止51%攻击,区块链网络应当保持足够的去中心化。开发者可以通过鼓励更多的节点参与网络维护,来降低攻击者获得大规模计算资源的机会。同时,节点应加强自身的防护能力,包括硬件安全模块(HSM)的使用和软件防火墙的配置,以避免恶意攻击和非法入侵。

加强私钥保护

私钥是区块链安全的核心,因此必须采取措施保护私钥的安全。用户应当避免将私钥存储在易受攻击的设备上,如普通的电脑或手机。硬件钱包(例如Ledger或Trezor)是一种较为安全的私钥存储方式,它通过物理设备加密私钥,防止被远程攻击。此外,使用多重签名技术(multi-signature)也能有效提高私钥的安全性,即需要多个授权者的私钥才能完成交易。

防范DDoS攻击

为防止DDoS攻击,区块链网络应设计合理的流量过滤机制。使用防火墙和流量清洗技术,过滤恶意流量,是一种有效的防护手段。此外,利用CDN(内容分发网络)加速和负载均衡技术,可以提升系统的抗压能力,避免某一节点因为流量过载而崩溃。

优化共识机制

在选择共识机制时,开发者应根据不同的应用场景进行合理选择。例如,在能源消耗较为敏感的环境中,可以考虑采用权益证明(PoS)或委托权益证明(DPoS)等较为高效的共识机制;而在需要更强安全性的场景中,可以考虑结合PoW和PoS的混合机制,以平衡去中心化和能源消耗的问题。

监控和实时响应

区块链系统需要具备实时的监控和响应机制。通过监控交易的异常行为和节点的异常状态,能够及时发现潜在的安全威胁并采取应对措施。建立健全的事件响应机制,确保在出现安全事件时能够迅速恢复系统,避免损失的扩大。

四、结语

区块链技术的安全性是其广泛应用的基石。尽管区块链在去中心化、数据安全和隐私保护等方面具有巨大的优势,但也不可忽视其中存在的安全隐患。在区块链开发过程中,开发者和网络运营商应采取综合防护措施,从智能合约安全、共识机制、私钥保护到DDoS攻击防范等多个方面加强安全防护,以确保区块链系统的可靠性和安全性。只有在解决了这些安全问题后,区块链才能够更好地服务于各行各业,推动数字经济的发展。

-

区块链开发中的节点与网络架构设计

在区块链技术的不断发展过程中,节点与网络架构设计是其中至关重要的部分。它们直接影响到区块链的性能、安全性、可扩展性以及网络的去中心化程度。本文将探讨区块链开发中···

-

区块链开发中的数字身份与认证技术

随着区块链技术的迅猛发展,其在各个领域的应用也逐渐展开,尤其是在数字身份与认证技术方面,区块链展示了其独特的优势。数字身份是指个体或组织在数字环境中代表其身份的···

-

区块链开发的智能合约实现与部署

在过去的几年里,区块链技术的发展速度令人瞩目。无论是比特币这样的数字货币,还是以太坊这种具有智能合约功能的区块链平台,都在各自领域掀起了革命。智能合约作为区块链···

区块链

区块链